- La stratégie de notoriété de marque est en place depuis longtemps, pourquoi n’y a-t-il toujours pas de conversion10-05-2026Voir les détails

- Quels problèmes la consultation en stratégie publicitaire AI+SEM résout-elle en priorité10-05-2026Voir les détails

- Outil d’optimisation publicitaire piloté par les données : développer en interne ou externaliser10-05-2026Voir les détails

- Pourquoi les solutions de diffusion multicanale n’obtiennent-elles souvent aucun résultat10-05-2026Voir les détails

- Quels indicateurs faut-il examiner dans un rapport d’analyse de données d’une agence digitale internationale08-05-2026Voir les détails

- Jusqu’à quel point les services d’une agence de stratégie de marketing digital peuvent-ils être réellement mis en œuvre08-05-2026Voir les détails

- À quel stade faut-il faire intervenir le conseil en marketing global ?08-05-2026Voir les détails

- Comment sélectionner un fournisseur de système publicitaire IA+SEM08-05-2026Voir les détails

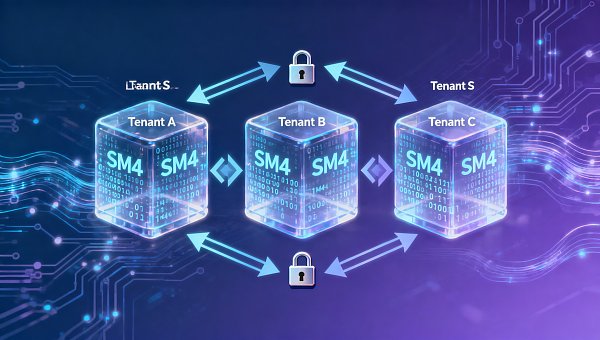

Comment les fournisseurs de systèmes SaaS de création de sites Web mondiaux garantissent-ils l'isolation des données dans des environnements multi-locataires ? Pratique de chiffrement de base de données sous les exigences de niveau 3 de la certification Dengbao 2.0

Comment les fournisseurs de systèmes SaaS de création de sites web mondiaux sécurisent-ils leurs infrastructures ? En tant que fournisseur de plateforme de marketing tout-en-un basée à Pékin, EasyStore respecte strictement les exigences de niveau 3 de l'évaluation de sécurité 2.0, mettant en œuvre un chiffrement au niveau des champs de base de données et une isolation logique dans des environnements multi-locataires, tout en supportant des fonctionnalités clés comme le multilinguisme des systèmes SaaS, les plateformes de marketing IA+SNS pour des livraisons stables.

Pourquoi l'isolation des données multi-locataires est-elle vitale pour les SaaS de création de sites ?

Dans les scénarios intégrant site web et services marketing, une plateforme SaaS doit souvent servir des milliers de PME, chaque entreprise disposant de son site indépendant, de ses données utilisateurs uniques et de ses journaux de comportement marketing. Une isolation faible peut entraîner des fuites de mots-clés SEO entre entreprises, voire des risques de conformité au RGPD ou à la Loi sur la protection des informations personnelles. Une étude sectorielle de 2023 révèle que 68 % des décideurs SaaS considèrent « la tolérance zéro aux fuites de données entre locataires » comme critère technique prioritaire.

EasyStore adopte une « architecture d'isolation à trois couches » : réseau (partitionnement VPC), application (liaison stricte ID locataire + matrice RBAC) et données (chiffrement dynamique au niveau champ + clés dédiées). Toutes les données client sont chiffrées via l'algorithme SM4 avant écriture MySQL, avec des clés gérées par module HSM et rotation tous les 90 jours.

Cette conception a passé l'évaluation de niveau 3 de l'évaluation de sécurité 2.0, couvrant 30 exigences techniques (dont identification, contrôle d'accès, audit) et 20 managériales, garantissant la souveraineté des données pour les activités transfrontalières.

Exigences concrètes du niveau 3 pour le chiffrement de base de données

Le niveau 3 impose : « Chiffrer le stockage des données sensibles » avec « des clés gérées par dispositifs dédiés ». Cela va au-delà du simple chiffrement AES-256, exigeant une granularité par champ, locataire et usage. EasyStore classe les données en 4 niveaux :

- Niveau 1 (obligatoire) : numéros de mobile, cartes de paiement (conforme PCI DSS)

- Niveau 2 (conditionnel) : mots de passe backoffice, clés API (hors production)

- Niveau 3 (masqué) : pseudonymes, adresses (affichées comme « Beijing*** »)

- Niveau 4 (en clair) : titres de site, URLs (sans identifiants personnels)

Le chiffrement s'effectue au niveau applicatif, la base ne stockant que ciphertexts et sels. Des tests de pénétration 2023 confirment que même avec des backups, restaurer des données originales prendrait ≈12 millions d'années (selon modèles actuels).

Tableau de conformité au niveau 3 pour le chiffrement

Voici la correspondance entre les implémentations d'EasyStore et les exigences :

Ce tableau, validé par le CNITS, sert de preuve de conformité pour l'achat de systèmes SaaS.

Comment évaluer les capacités d'isolation d'un SaaS ?

Les décideurs doivent vérifier : ① La certification niveau 3 valide (période actuelle : 08/2023–08/2026) ; ② La liaison clé-ID locataire (évitant les clés partagées) ; ③ L'interface de téléchargement des journaux d'audit (pour le suivi interne).

Les évaluateurs techniques recommandent : ① Vérifier la présence de tenant_id dans le schéma SQL ; ② Confirmer l'en-tête X-Tenant-ID dans les réponses API ; ③ Tenter de modifier un tenant_id pour obtenir une erreur 403 ; ④ Auditer les SDK open source de chiffrement (EasyStore fournit des versions Java/Node.js).

L'équipe qualité doit : ① Tester mensuellement la restauration de 5 % des locataires ; ② Effectuer trimestriellement des exercices rouge/bleu avec temps de réponse <200ms.

Pourquoi choisir EasyStore ? La sécurité n'est pas un coût, mais une certitude

EasyStore sert 102 386 entreprises mondiales (dont 27 % transnationales), toutes certifiées niveau 3. Nous offrons :

- Gratuit : pools de clés par locataire, tableau de bord d'audit, checklist de conformité (32 items)

- Sur mesure : déploiement privé (OS Kylin + base Dameng), cycle raccourci à 15 jours

- Support continu : 2 tests de conformité annuels, SLA de réponse aux vulnérabilités ≤2h

Si vous évaluez les capacités d'isolation d'un fournisseur SaaS, contactez EasyStore pour obtenir : le rapport original de certification niveau 3, le livre blanc technique sur le chiffrement au niveau champ, et un jeu de tests d'isolation sous 100 000 requêtes concurrentes. Nos consultants vous fourniront une analyse comparative sous 2 heures.

Articles connexes

![À voir absolument pour les promotions FB en 2026 ! La vague de suspensions de comptes éclate sur tous les fronts À voir absolument pour les promotions FB en 2026 ! La vague de suspensions de comptes éclate sur tous les fronts]() À voir absolument pour les promotions FB en 2026 ! La vague de suspensions de comptes éclate sur tous les fronts

À voir absolument pour les promotions FB en 2026 ! La vague de suspensions de comptes éclate sur tous les fronts![Vous faites du commerce extérieur depuis des années sans commandes ? Vous avez peut-être négligé ce point d’entrée Vous faites du commerce extérieur depuis des années sans commandes ? Vous avez peut-être négligé ce point d’entrée]() Vous faites du commerce extérieur depuis des années sans commandes ? Vous avez peut-être négligé ce point d’entrée

Vous faites du commerce extérieur depuis des années sans commandes ? Vous avez peut-être négligé ce point d’entrée![Les 10 principaux importateurs mondiaux d'électroménager fixent des seuils d'accès aux API Les 10 principaux importateurs mondiaux d'électroménager fixent des seuils d'accès aux API]() Les 10 principaux importateurs mondiaux d'électroménager fixent des seuils d'accès aux API

Les 10 principaux importateurs mondiaux d'électroménager fixent des seuils d'accès aux API

Produits associés