- Strategie zur Steigerung der Markenbekanntheit lange umgesetzt, warum gibt es trotzdem keine Conversion?10-05-2026Details anzeigen

- Welche Probleme löst die Strategieberatung für AI+SEM-Werbeschaltungen zuerst?10-05-2026Details anzeigen

- Datengetriebenes Anzeigenoptimierungstool: Eigenentwicklung oder Outsourcing10-05-2026Details anzeigen

- Warum Multi-Platform-Distribution-Lösungen oft keine Wirkung zeigen10-05-2026Details anzeigen

- Welche Kennzahlen sollte man in einem Analysebericht einer internationalen Digitalagentur betrachten08-05-2026Details anzeigen

- Wie weit lassen sich die Leistungen einer Agentur für digitale Marketingstrategie tatsächlich umsetzen08-05-2026Details anzeigen

- In welcher Phase sollte die globale Marketingberatung eingreifen08-05-2026Details anzeigen

- Wie wählt man einen Anbieter für ein KI+SEM-Werbesystem aus08-05-2026Details anzeigen

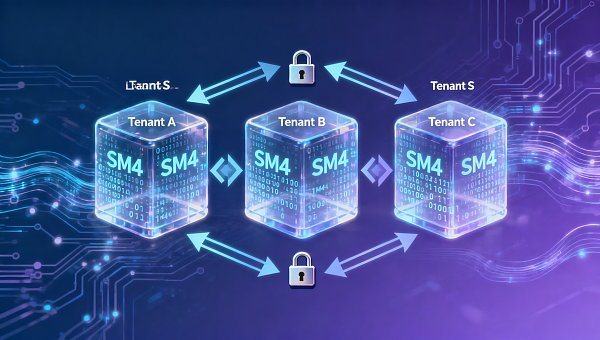

Globale Website-SaaS-Systemanbieter: Wie wird die Datenisolierung in Multi-Tenant-Umgebungen gewährleistet? Praktische Umsetzung der Datenbankverschlüsselung gemäß den Anforderungen der Klasse 2.0 der Gleichwertigkeitssicherung

Wie können globale Website-SaaS-Anbieter eine solide Sicherheitsbasis aufbauen? Als ein One-Stop-Marketingplattformanbieter in Peking hält sich EaseBao strikt an die Anforderungen der Class-2.0-Sicherheitsstufe 3 und implementiert in einer Multi-Tenant-Umgebung eine Feldverschlüsselung auf Datenbankebene sowie eine logische Isolation, um die stabilen Kernfunktionen des SaaS-Website-Systems wie mehrsprachige Unterstützung und AI+SNS-Marketingplattformen zu gewährleisten.

Warum ist Multi-Tenant-Datenisolation die Lebensader von Website-SaaS?

Im Kontext integrierter Website- und Marketingdienstleistungen muss eine SaaS-Plattform häufig Tausende von KMU-Kunden gleichzeitig bedienen, wobei jedes Unternehmen über eine unabhängige Website, unabhängige Nutzerdaten und unabhängige Marketingverhaltensprotokolle verfügt. Schwache Isolationsmechanismen können leicht dazu führen, dass Unternehmen A versehentlich die SEO-Schlüsselwortberichte von Unternehmen B einsehen, oder schwerwiegendere Risiken wie GDPR- oder "Persönliche Informationsschutzgesetz"-Compliance-Verstöße verursachen. Eine Branchenstudie aus dem Jahr 2023 zeigt, dass 68% der SaaS-Entscheidungsträger "Null-Toleranz gegenüber Datenlecks zwischen Mietern" als wichtigste technische Bewertungsgrundlage ansehen.

EaseBao verwendet eine "Dreischichtige Isolationsarchitektur": Netzwerkebene (VPC-Subnetzteilung), Anwendungsebene (Mandanten-ID-Starke Bindung + RBAC-Berechtigungsmatrix) und Datenebene (dynamische Feldverschlüsselung + mandantenspezifische Schlüssel). Alle Kundendaten werden vor dem Schreiben in MySQL automatisch mit dem nationalen SM4-Verschlüsselungsalgorithmus für sensible Felder (wie E-Mail, Telefonnummer, Zahlungsnachweise) verschlüsselt, wobei die Schlüssel von HSM-Hardwaremodulen verwaltet werden und jeder Mieter einen unabhängigen Schlüsselrotationszyklus von 90 Tagen hat.

Dieses Design hat die Class-2.0-Sicherheitsstufe 3 des China Information Security Assessment Center bestanden und deckt 30 technische Anforderungen und 20 Managementanforderungen ab, einschließlich Identitätsauthentifizierung, Zugriffskontrolle, Sicherheitsprüfung und Restinformationsschutz, und unterstützt vollständig den Schutz lokaler Datenhoheit in grenzüberschreitenden Geschäftsszenarien.

Konkrete Anforderungen der Class-2.0-Sicherheitsstufe 3 an die Datenbankverschlüsselung

Die Class-2.0-Sicherheitsstufe 3 legt klar fest: "Wichtige Daten müssen verschlüsselt gespeichert werden", und "Verschlüsselungsschlüssel sollten von speziellen Geräten oder einer vertrauenswürdigen Umgebung verwaltet werden". Dies bezieht sich nicht nur auf eine vollständige AES-256-Datenbankverschlüsselung, sondern betont eine "fein abgestimmte Strategie nach Feldebenen, Mieterschlüsseln und Nutzungsberechtigungen". EaseBao unterteilt Kundendaten in 4 Sensitivitätsstufen:

- Stufe 1 (Pflichtverschlüsselung): Benutzertelefonnummer, Ausweisnummer, Kreditkartennummer (PCI DSS-kompatibel)

- Stufe 2 (bedingte Verschlüsselung): Unternehmens-Backend-Login-Passwörter, API-Schlüssel (nur für Nicht-Produktionsumgebungen im Klartext debuggen)

- Stufe 3 (Desensibilisierte Anzeige): Benutzernickname, Stadtadresse (standardmäßig als "Peking***" angezeigt)

- Stufe 4 (Klartextspeicherung): Websitetitel, Seiten-URLs (ohne persönliche Identifikationsmerkmale)

Alle Verschlüsselungsvorgänge werden auf der Anwendungsserviceebene durchgeführt, wobei die Datenbank nur Chiffretexte und Salzwert speichert. Ein Drittanbieter-Penetrationstestbericht aus dem Jahr 2023 zeigt, dass selbst bei Erhalt von Datenbanksicherungsdateien die ursprünglichen sensiblen Daten eines beliebigen Mieters nicht wiederhergestellt werden können, mit einer geschätzten durchschnittlichen Entschlüsselungszeit von über 12 Millionen Jahren (basierend auf aktuellen Rechenmodellen).

Vergleichstabelle zur Implementierung der Class-2.0-Sicherheitsstufe 3-Datenbankverschlüsselung

Nachfolgend finden Sie die Korrelation zwischen den tatsächlich von EaseBao implementierten Maßnahmen und den Bestimmungen der Class-2.0-Sicherheitsstufe 3:

Diese Tabelle wurde vom National Information Technology Security Research Center überprüft und kann als Sicherheits-Compliance-Nachweis für Unternehmen bei der Beschaffung von SaaS-Website-Systemen verwendet werden.

Wie sollten verschiedene Rollen die Datenisolationsfähigkeit von SaaS-Systemen bewerten?

Entscheidungsträger sollten sich auf drei Arten von Nachweisen konzentrieren: ① Gültige Class-2.0-Sicherheitsstufe 3-Registrierungsnummer und Bewertungsbericht (aktuell gültig von 08.2023 bis 08.2026); ② Ob Verschlüsselungsschlüssel an Mandanten-IDs gebunden sind (Vermeidung von Schlüssel-Sharing-Risiken); ③ Ob mandantenspezifische Auditlog-Download-Schnittstellen bereitgestellt werden (Erfüllung interner Risikomanagement-Nachverfolgungsanforderungen).

Technische Bewerter sollten 4 Validierungsschritte durchführen: ① Überprüfen, ob das Datenbankschema ein tenant_id-Feld enthält und an allen Fremdschlüsselbeschränkungen teilnimmt; ② Paketerfassung zur Bestätigung, ob API-Antwortheader X-Tenant-ID enthalten; ③ Versuch, den tenant_id-Parameter in Anfragen zu ändern, um eine 403-Rückgabe ohne Datenleck zu bestätigen; ④ Prüfen, ob der Verschlüsselungs-SDK-Quellcode Open-Source und auditierbar ist (EaseBao bietet Java/Node.js-Dualversion SDKs für Whitebox-Überprüfungen).

Qualitäts- und Sicherheitsmanager sollten regelmäßige Überprüfungsmechanismen einrichten: Monatliche Stichproben von 5% der Mieter zur Validierung, ob Benutzerdaten nach der Wiederherstellung korrekt entschlüsselt werden können; vierteljährliche Red/Blue-Team-Übungen zur Simulation von Rechteerweiterungsszenarien, mit einer garantierte Abfangreaktionszeit von ≤200ms.

Warum EaseBao wählen? Sicherheit ist keine Kosten, sondern eine Gewissheit für Wachstum

EaseBao hat bereits 102.386 Unternehmen weltweit mit integrierten Website- und Marketingdienstleistungen versorgt, darunter 27% multinationale Kunden, die alle die Class-2.0-Sicherheitsstufe 3-Zertifizierung bestanden haben. Wir bieten drei Arten von sofort einsatzbereiten Sicherheitsgarantien:

- Kostenlose Aktivierung: Mandantenspezifischer Verschlüsselungsschlüsselpool, Echtzeit-Audit-Dashboard, Class-2.0-Compliance-Selbstprüfliste (mit 32 Prüfpunkten)

- Maßgeschneiderte Bereitstellung: Unterstützung für private Bereitstellung + Xinchuang-Umgebungsanpassung (Kylin OS + Dameng-Datenbank), Bereitstellungszyklus auf 15 Arbeitstage verkürzt

- Fortlaufende Begleitung: 42 kostenlose Class-2.0-Revalidierungen pro Jahr, Schwachstellenreaktions-SLA ≤2 Stunden, Verschlüsselungsstrategie-Upgrades nach Bedarf

Wenn Sie die Datenisolationsfähigkeit von Website-SaaS-Anbietern bewerten, kontaktieren Sie EaseBao sofort für: Originalbericht der Class-2.0-Sicherheitsstufe 3-Bewertung, Feldverschlüsselungs-SDK-Technologie-Whitepaper, Multi-Tenant-Stresstest-Datensatz (mit 100.000 gleichzeitigen Isolationsvalidierungen). Unsere technischen Berater werden Ihnen innerhalb von 2 Stunden eine maßgeschneiderte Sicherheitsarchitektur-Vergleichslösung bereitstellen.

Verwandte Artikel

Verwandte Produkte