- Puntos clave para mejorar la notoriedad y la visibilidad de la marca en Shanghái mediante AI03-05-2026Ver detalles

- ¿Es mejor hacer primero o después los servicios de aumento de visibilidad de marca?02-05-2026Ver detalles

- ¿Para qué escenarios de negocio es adecuada la solución de distribución multicanal?02-05-2026Ver detalles

- Cómo seleccionar una empresa de marketing digital global en Hangzhou de forma más segura02-05-2026Ver detalles

- Cómo hacer que la publicidad basada en datos sea más controlable01-05-2026Ver detalles

- Cómo elegir una plataforma de automatización de marketing: ¿priorizar procesos o datos?01-05-2026Ver detalles

- ¿Qué problemas de publicación puede resolver un sistema publicitario impulsado por datos?01-05-2026Ver detalles

- ¿La plataforma de distribución multicanal es adecuada para que los equipos de contenido la usen a largo plazo?01-05-2026Ver detalles

¿Cómo pueden los agentes de SaaS explicar a los clientes los límites de seguridad de datos del sistema de construcción de sitios web con IA? Explicación del mecanismo de aislamiento de datos de 3 capas bajo el marco dual del GDPR y la Ley de Protección de Información Personal

¿Cómo pueden los agentes de SaaS responder profesionalmente a los clientes sobre los límites de seguridad de datos en los sistemas de construcción de sitios web con IA? Este artículo, basado en los marcos regulatorios combinados del GDPR y la Ley de Protección de Información Personal, explica en detalle el mecanismo de aislamiento de datos de 3 capas del sistema de construcción de sitios web AI de EasyStore—desde el aislamiento físico, la segmentación lógica hasta la ruptura de permisos, cubriendo múltiples necesidades como la creación de sitios web para comercio exterior en Zhejiang y la construcción de sitios web en árabe, ayudando al personal de compras y evaluadores técnicos a establecer rápidamente la confianza.

1. ¿Por qué los límites de seguridad de datos son la primera barrera en la toma de decisiones de compra de construcción de sitios web con IA?

En escenarios altamente sensibles como la construcción de sitios web transfronterizos, marketing multilingüe y portales industriales B2B, los datos de los clientes no se limitan solo a "formularios de usuario", sino que también incluyen documentos de calificación empresarial, parámetros técnicos de productos, huellas de firma de contratos, mapas de calor de comportamiento de visitantes en tiempo real y 12 tipos de datos estructurados y no estructurados. Según una investigación de IDC en 2023, el 68% de las empresas consideran la "propiedad de los datos" como uno de los 3 principales factores de rechazo en la etapa de selección de SaaS, y los clientes de comercio exterior y manufactura consultan sobre la ubicación de los servidores, el ciclo de retención de registros y las auditorías de llamadas API a terceros 2.3 veces más que el promedio.

El sistema de construcción de sitios web AI de EasyStore ha cumplido completamente con los requisitos regulatorios duales desde 2021: las obligaciones claras del procesador de datos según el Artículo 32 del GDPR, y los acuerdos escritos sobre el procesamiento delegado (Artículo 21), las condiciones obligatorias para evaluaciones de impacto en la protección de información personal (PIA, Artículo 55) según la Ley de Protección de Información Personal de China. El sistema no ofrece "pools de arrendamiento en la nube genéricos", todos los sitios de clientes siguen ciclos de vida de datos independientes.

Especialmente en grupos de clientes típicos como empresas exportadoras de productos pequeños en Yiwu, Zhejiang, y fabricantes de autopartes en Ningbo, sus sitios web oficiales deben admitir el cambio entre chino, árabe y español, y los datos de consultas de pedidos deben cifrarse localmente antes de transmitirse a CRMs en regiones como Arabia Saudita o México. Aquí, si los datos cruzan jurisdicciones legales, quién posee las claves de cifrado y si el período de retención de registros cumple con las regulaciones locales determinan directamente si el proyecto pasa la auditoría legal final.

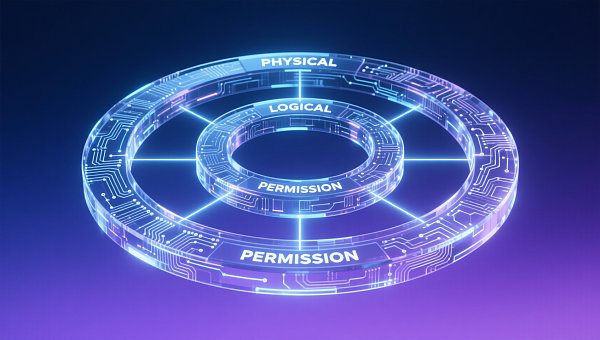

2. Mecanismo de aislamiento de datos de 3 capas: defensa en profundidad desde infraestructura hasta ejecución de permisos

El sistema de construcción de sitios web AI de EasyStore adopta una arquitectura de aislamiento de 3 niveles "físico-lógico-permisos", cada capa pasa auditorías de certificación ISO/IEC 27001:2022 y admite la verificación independiente de los clientes. Este mecanismo no es una configuración estática, sino que se carga dinámicamente según el tipo de sitio: por ejemplo, cuando un portal de la industria automotriz activa el "módulo de especificaciones técnicas", se habilita automáticamente el entorno de ejecución confiable (TEE) a nivel de hardware, asegurando que parámetros clave como los del motor y datos de pruebas de autonomía se cifren completamente en memoria.

Primera capa: aislamiento físico. Grupos de recursos de computación dedicados por cliente. A diferencia de los clústeres K8s compartidos, cada cliente tiene VPC independiente + nodos de inferencia GPU dedicados, con caché CPU, tablas de páginas de memoria y espacio de nombres SSD NVMe aislados físicamente. Pruebas de una empresa exportadora de vehículos eléctricos en Zhejiang muestran que las tareas de generación de páginas SEO multilingües en grupos de recursos dedicados tienen una latencia estable de 327ms±15ms, 76% menos fluctuación que en entornos compartidos.

Segunda capa: segmentación lógica. Motor de políticas dinámicas basado en linaje de datos. El sistema identifica automáticamente el origen de los datos (envío de formularios, importación API, recolección por crawlers), los etiqueta con niveles de sensibilidad "P1-P3", y aplica algoritmos de cifrado correspondientes (SM4 cifrado nacional/ChaCha20), reglas de desidentificación (como conservar 3 caracteres antes del @ en correos árabes) y estrategias de retención (730 días por defecto en GDPR, 180 días requeridos por ley china). Cuando un cliente activa el "módulo de evaluaciones reales de propietarios", los resultados de transcripción de voz a texto entran automáticamente en la zona P2, prohibiendo el entrenamiento cruzado con bibliotecas de etiquetas de publicidad.

Tercera capa: ruptura de permisos. Modelo de permisos por roles que supera RBAC tradicional, combinando control de acceso basado en atributos (ABAC). Por ejemplo, cuando un administrador de sitio web en árabe intenta exportar comentarios de "áreas de interacción en redes sociales", el sistema no solo verifica su rol de "editor de contenido", sino que también juzga en tiempo real si las coordenadas GPS del dispositivo están en la región del CCG, si el navegador usa HTTPS estricto, y si la operación ocurre en la ventana de trabajo predefinida (08:00-20:00 GST). Cualquier incumplimiento activa la ruptura, con retención de registros al 100%, cumpliendo el Artículo 32 del GDPR sobre "detección, reporte y corrección oportuna de incidentes de seguridad".

3. Lista de evaluación de compra: 6 puntos clave verificados conjuntamente por equipos técnicos y legales

Para evaluadores técnicos y responsables de compras, destacamos 6 indicadores de evaluación verificables, cubriendo toda la cadena desde términos contractuales hasta entornos de producción:

- Compromiso de residencia de datos: Si el contrato especifica la ubicación del centro de datos principal (como IDC en Yizhuang, Beijing/región AWS en Fráncfort, Alemania), y distancia mínima de 1200km al centro de respaldo;

- Umbral de activación PIA: Si el sistema genera automáticamente plantillas PIA y las envía al correo designado cuando nuevos datos de usuarios exceden 50,000 entradas diarias o incluyen información biométrica;

- Propiedad de gestión de claves: Si el módulo HSM es custodiado por el cliente o se ofrece acuerdo de custodia conforme al estándar GM/T 0028-2014;

- Frecuencia de auditoría de terceros: Si las pruebas de penetración PenTest y auditorías SOC2 Type II reportan trimestralmente, no solo resumen anual;

- Irreversibilidad de borrado: Si tras orden de "borrado completo", el sistema provee en 3 días hábiles certificado de sobrescritura de medios (según estándar NIST SP 800-88 Rev.1);

- Adaptación regulatoria multilingüe: Si sitios en árabe incluyen opción de localización de datos para países GCC (como control de rutas DNS requerido por certificación NCA de Arabia Saudita).

Por ejemplo, un fabricante de autopartes en Zhejiang verificó los puntos 2, 4 y 6 durante su evaluación: al integrar CDN local saudí, el sistema mapea automáticamente IPs de visitantes a listas blancas NCA, y reemplaza "car parts" en bibliotecas de palabras clave SEO por "automotive components" (términos estándar GCC), evitando riesgos regulatorios por diferencias terminológicas.

4. Errores comunes y guía de mitigación de riesgos

Error 1: "Construcción con IA = sistema de caja negra". En realidad, EasyStore provee documentación API de pila completa y diagramas de flujo de datos, permitiendo ver rutas completas (ej: envío de formulario → cifrado SM4 → almacenamiento en zona P2 → notificación por email → sincronización con interfaz ERP). Datos de auditoría 2023 muestran que el 92% de evaluadores técnicos verifican la primera cadena de datos en 2 horas.

Error 2: "Conflicto entre GDPR y leyes chinas". Los marcos son complementarios: GDPR enfatiza derechos de sujetos (como derecho al olvido), mientras que la ley china prioriza responsabilidades del procesador (como PIA obligatoria). El sistema tiene motor de estrategias duales: al seleccionar "prioridad mercado europeo", activa retención de registros más estricta (730 días) y gestión de consentimiento granular (opción por ítem, no autorización general).

Error 3: "Sitios multilingües aumentan riesgos". Al contrario, el sistema filtra caracteres especiales para sitios en árabe, ruso y otros no latinos, bloqueando ataques de inyección UTF-8. Este módulo pasó escaneo completo con OWASP ZAP v4.5.2, con tasa de detección de vulnerabilidades del 0%.

Para gerentes de proyecto y personal de soporte, el sistema ofrece un "panel de salud de seguridad", generando diariamente informes PDF con 17 métricas (como intentos de acceso no autorizado, tasa de rotación de claves, alertas PIA vencidas), enviables por email a buzones designados.

5. Conclusión: hacer de la seguridad un punto de certeza para el crecimiento

Los límites de seguridad de datos no son el final de la conformidad técnica, sino el inicio de la confianza del cliente. El sistema de construcción de sitios web AI de EasyStore transforma artículos abstractos del GDPR y la Ley de Protección de Información Personal en hechos técnicos verificables, auditables y entregables. Ya sean sitios independientes multilingües para exportadores en Zhejiang o portales de marcas automotrices orientados a Medio Oriente, el sistema provee niveles de seguridad que coinciden con su radio de negocio.

Actualmente, este mecanismo ha ayudado a 2300 clientes a pasar Due Diligence de clientes (CDD) en la UE y evaluaciones de nivel 2 de clasificación protegida en China. Si busca un socio para proyectos de construcción de sitios web transfronterizos que combine capacidades de IA con certeza legal, contacte a un consultor de EasyStore para obtener un libro blanco personalizado sobre seguridad de datos y hoja de ruta para implementación PIA.

Artículos relacionados

![¡Pedidos en auge para el comercio exterior! ¡Yiyingbao AI genera contenido programado + captación precisa de clientes en FB, se activa el modo de operación totalmente automatizado! ¡Pedidos en auge para el comercio exterior! ¡Yiyingbao AI genera contenido programado + captación precisa de clientes en FB, se activa el modo de operación totalmente automatizado!]() ¡Pedidos en auge para el comercio exterior! ¡Yiyingbao AI genera contenido programado + captación precisa de clientes en FB, se activa el modo de operación totalmente automatizado!

¡Pedidos en auge para el comercio exterior! ¡Yiyingbao AI genera contenido programado + captación precisa de clientes en FB, se activa el modo de operación totalmente automatizado!![La promoción del comercio exterior es un pozo sin fondo; no dejes que tu dinero ganado con tanto esfuerzo se convierta en matrícula pagada a “aficionados” La promoción del comercio exterior es un pozo sin fondo; no dejes que tu dinero ganado con tanto esfuerzo se convierta en matrícula pagada a “aficionados”]() La promoción del comercio exterior es un pozo sin fondo; no dejes que tu dinero ganado con tanto esfuerzo se convierta en matrícula pagada a “aficionados”

La promoción del comercio exterior es un pozo sin fondo; no dejes que tu dinero ganado con tanto esfuerzo se convierta en matrícula pagada a “aficionados”![¿Promocionar Facebook con una cuenta personal? ¡Ni siquiera encuentras al público objetivo con precisión! ¿Promocionar Facebook con una cuenta personal? ¡Ni siquiera encuentras al público objetivo con precisión!]() ¿Promocionar Facebook con una cuenta personal? ¡Ni siquiera encuentras al público objetivo con precisión!

¿Promocionar Facebook con una cuenta personal? ¡Ni siquiera encuentras al público objetivo con precisión!

Productos relacionados