- Wichtige Punkte für die Steigerung der Markenbekanntheit und Sichtbarkeit in Shanghai mithilfe von KI03-05-2026Details anzeigen

- Sollte der Service zur Steigerung der Markenbekanntheit zuerst oder später umgesetzt werden02-05-2026Details anzeigen

- Für welche Geschäftsszenarien eignet sich die Multi-Platform-Distribution-Lösung02-05-2026Details anzeigen

- Wie wählt man in Hangzhou eine globale Digitalmarketing-Agentur zuverlässiger aus02-05-2026Details anzeigen

- Wie gelingt datengetriebene Anzeigenschaltung mit besserer Kontrollierbarkeit?01-05-2026Details anzeigen

- Wie wählt man eine Marketing-Automatisierungsplattform aus: zuerst auf Prozesse oder auf Daten schauen01-05-2026Details anzeigen

- Welche Ausspielungsprobleme kann ein datengesteuertes Werbesystem lösen01-05-2026Details anzeigen

- Wie wählt man eine All-in-One-Marketingplattform aus? Achten Sie nicht nur auf die Anzahl der Funktionen01-05-2026Details anzeigen

Wie können SaaS-Agenten ihren Kunden die Datensicherheitsgrenzen von AI-Website-Systemen erklären? Erläuterung des dreistufigen Datenisolationsmechanismus unter dem Rahmenwerk von GDPR und dem "Personeninformationsschutzgesetz

Wie können SaaS-Agenten Kunden professionell die Datensicherheitsgrenzen von AI-Website-Systemen erklären? Dieser Artikel basiert auf dem GDPR- und dem "Persönlichen Informationsschutzgesetz"-Doppelrahmenwerk und erläutert detailliert den 3-Schicht-Datenisolationsmechanismus des EasyStore AI-Website-Systems – von physischer Isolierung, logischer Partitionierung bis hin zu Berechtigungstrennung, unter Berücksichtigung der Anforderungen verschiedener Szenarien wie der Produktion von Websites für den Außenhandel in Zhejiang und dem Aufbau arabischsprachiger Websites, um Einkäufern und Technologiebewertern zu helfen, schnell Vertrauen aufzubauen.

1. Warum ist die Datensicherheitsgrenze die erste Schwelle für Entscheidungen beim Kauf von AI-Websites?

In Szenarien wie grenzüberschreitenden Websites, mehrsprachigem Marketing und B2B-Branchenportalen sind Kundendaten nicht nur auf "Benutzerformulare" beschränkt, sondern umfassen auch Unternehmensqualifikationsdokumente, Produkttechnologieparameter, Vertragsunterschriftsspuren, Echtzeitbesucherverhaltensheatmaps und 12 Arten von strukturierten und unstrukturierten Daten. Laut IDC-Untersuchungen aus dem Jahr 2023 betrachten 68 % der Unternehmen die "Datenhoheit" als eines der Top-3-Entscheidungskriterien in der SaaS-Auswahlphase, wobei Kunden aus der Außenhandels- und Fertigungsbranche die Häufigkeit von Anfragen zu Serverstandorten, Protokollspeicherzyklen und Audits von Drittanbieter-API-Aufrufen auf das 2,3-fache des Durchschnitts erhöhen.

Das EasyStore AI-Website-System ist seit 2021 vollständig an die Anforderungen der Doppelgesetzgebung angepasst: die in Artikel 32 der EU-DSGVO klar definierten Pflichten des Datenverarbeiters sowie die schriftlichen Vereinbarungen zur Auftragsverarbeitung gemäß Artikel 21 und die obligatorischen Auslösebedingungen für die Datenschutz-Folgenabschätzung (PIA) gemäß Artikel 55 des chinesischen "Persönlichen Informationsschutzgesetzes". Das System bietet keinen "gemeinsamen Cloud-Mieter-Pool", sondern plant Strategien für alle Kundenseiten nach unabhängigen Datenlebenszyklen.

Besonders bei typischen Kundengruppen wie kleinen Warenexporteuren in Yiwu, Zhejiang, oder Automobilzulieferern in Ningbo müssen deren Websites gleichzeitig Chinesisch, Arabisch und Spanisch unterstützen, und Bestellabfragedaten müssen lokal verschlüsselt und an regionale CRMs in Saudi-Arabien oder Mexiko übertragen werden. Zu diesem Zeitpunkt entscheiden Fragen wie die grenzüberschreitende Datenflüsse, die Schlüsselverwaltung und die Protokollaufbewahrungsdauer direkt darüber, ob das Projekt die endgültige juristische Prüfung besteht.

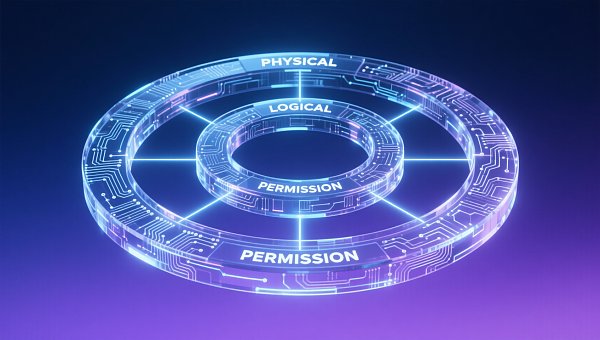

2. Drei-Schicht-Datenisolationsmechanismus: Tiefenverteidigung von der Infrastruktur bis zur Berechtigungsausführung

Das EasyStore AI-Website-System verwendet eine "physisch-logisch-berechtigungsbasierte" dreistufige Isolationsarchitektur, wobei jede Schicht die ISO/IEC 27001:2022-Zertifizierungsaudits besteht und die Selbstüberprüfung durch Kunden unterstützt. Dieser Mechanismus ist keine statische Konfiguration, sondern wird dynamisch nach Seitentyp geladen: Wenn beispielsweise ein Automobilbranchenportal das "Technologiespezifikationsmodul" aktiviert, wird automatisch die hardwarebasierte TEE (Trusted Execution Environment) aktiviert, um sicherzustellen, dass Kernfelder wie Motorparameter und Reichweitentestdaten während des gesamten Speicherprozesses verschlüsselt werden.

Erste Schicht: Physische Isolierung – dedizierte Computeressourcen für Kunden. Im Gegensatz zu gemeinsam genutzten K8s-Clustern erhält jeder Kunde einen unabhängigen VPC + dedizierte GPU-Inferenzknoten, wobei CPU-Cache, Speicherseitentabellen und SSD NVMe-Namensräume hardwareisoliert sind. Tests eines Elektrofahrzeugexporteurs in Zhejiang zeigten, dass SEO-Seitengenerierungsaufgaben in einer unabhängigen Ressourcengruppe eine durchschnittliche Reaktionsverzögerung von 327 ms ±15 ms aufwiesen, was eine 76 % geringere Schwankung im Vergleich zu einer Shared-Umgebung darstellt.

Zweite Schicht: Logische Partitionierung – eine dynamische Strategie-Engine basierend auf Datenblutlinien. Das System identifiziert automatisch Datenquellen (wie Formularübermittlungen, API-Importe oder Crawler-Erfassungen), kennzeichnet sie mit "P1-P3"-Empfindlichkeitsstufen und bindet entsprechende Verschlüsselungsalgorithmen (SM4-Nationalverschlüsselung/ChaCha20), Anonymisierungsregeln (wie die Beibehaltung der ersten 3 Zeichen von arabischen E-Mail-@-Präfixen) und Aufbewahrungsstrategien (730 Tage standardmäßig nach GDPR, 180 Tage nach chinesischem Recht). Wenn ein Kunde das "Echte Fahrzeugbewertungsmodul" aktiviert, werden Spracherkennungsergebnisse automatisch in die P2-Zone verschoben, wobei ein Kreuztraining mit Werbetag-Bibliotheken verboten ist.

Dritte Schicht: Berechtigungstrennung – ein Rollenberechtigungsmodell, das über traditionelles RBAC hinausgeht und attributbasierte Zugriffskontrolle (ABAC) integriert. Beispielsweise, wenn ein Administrator einer arabischsprachigen Website versucht, Benutzerkommentare aus dem "Social-Media-Interaktionsbereich" zu exportieren, überprüft das System nicht nur seine "Inhaltseditor"-Rolle, sondern beurteilt auch in Echtzeit, ob sich das aktuelle GPS des Geräts innerhalb der GCC-Region befindet, ob der Browser HTTPS mit strenger Übertragung aktiviert hat und ob der Betriebszeitraum innerhalb des voreingestellten Arbeitsfensters liegt (08:00–20:00 GST). Wenn eine Bedingung nicht erfüllt ist, wird eine Trennung ausgelöst, wobei die Protokollaufbewahrungsrate 100 % erreicht und die Anforderung von Artikel 32 der GDPR "rechtzeitige Erkennung, Berichterstattung und Korrektur von Sicherheitsvorfällen" erfüllt wird.

3. Bewertungsliste für den Einkauf: 6 Schlüsselpunkte für die gemeinsame Validierung durch Technologie- und Rechtsabteilungen

Für Technologiebewerter und Einkaufsverantwortliche haben wir 6 umsetzbare Bewertungsindikatoren herausgearbeitet, die den gesamten Weg von Vertragsklauseln bis zur Produktionsumgebung abdecken:

- Datenresidenzzusage: Ob der Vertrag klar den Standort des primären Rechenzentrums kennzeichnet (z. B. Beijing Yizhuang IDC/Deutschland Frankfurt AWS-Region) und angibt, dass das Backup-Rechenzentrum mindestens 1200 km entfernt ist;

- PIA-Auslöseschwelle: Ob das System automatisch eine PIA-Vorlage generiert und an die vom Kunden angegebene E-Mail sendet, wenn die Menge der neu hinzugefügten Nutzerdaten an einem Tag 50.000 überschreitet oder biometrische Informationen enthält;

- Schlüsselverwaltungshoheit: Ob das HSM-Hardwaresicherheitsmodul vom Kunden selbst verwaltet wird oder ein Schlüsselverwaltungsdienstprotokoll bereitstellt, das dem GM/T 0028-2014-Standard entspricht;

- Drittanbieter-Audit-Frequenz: Ob PenTest-Penetrationstests und SOC2 Type II-Audits vierteljährlich öffentlich berichtet werden, nicht nur als Jahreszusammenfassung;

- Unumkehrbarkeit der Löschung: Ob das System innerhalb von 3 Arbeitstagen nach Ausführung des "vollständigen Löschungs"-Befehls einen Nachweis der Speichermediumüberschreibung bereitstellt (gemäß NIST SP 800-88 Rev.1-Standard);

- Mehrsprachige Compliance-Anpassung: Ob arabischsprachige Websites eine integrierte Option für die Datenlokalisierung in GCC-Ländern haben (wie die DNS-Auflösungspfadsteuerung gemäß den Anforderungen der saudischen NCA-Zertifizierung).

Am Beispiel eines Automobilzulieferers in Zhejiang wurden in der Beschaffungsbewertung die Punkte 2, 4 und 6 besonders überprüft: Nach dem Anschluss an das lokale CDN in Saudi-Arabien ordnete das System automatisch Besucher-IPs der NCA-Whitelist zu und ersetzte "car parts" in der SEO-Schlüsselwortdatenbank durch den GCC-Standardbegriff "automotive components", um regulatorische Risiken durch terminologische Abweichungen zu vermeiden.

4. Häufige Missverständnisse und Risikovermeidungsleitfaden

Missverständnis 1: "AI-Website = Blackbox-System". Tatsächlich bietet EasyStore vollständige API-Dokumentation und Datenflussdiagramme, sodass Kunden den vollständigen Übertragungspfad einer Abfragedaten in Echtzeit sehen können (z. B.: Formularübermittlung → SM4-Verschlüsselung → Speicherung in P2-Zone → Auslösung einer E-Mail-Benachrichtigung → Synchronisation mit ERP-Schnittstelle). Kundenauditdaten aus dem Jahr 2023 zeigen, dass 92 % der Technologiebewerter die erste Datenpfadvalidierung innerhalb von 2 Stunden abschließen.

Missverständnis 2: "GDPR und chinesisches Gesetz stehen in Konflikt". Die Doppelrahmenwerke ergänzen sich: Die GDPR betont die Rechte der Dateninhaber (wie das Recht auf Vergessenwerden), während das chinesische Gesetz die Verantwortung der Verarbeiter betont (wie die obligatorische PIA). Das EasyStore-System verfügt über eine duale Strategie-Engine: Wenn Kunden den "EU-Markt-Prioritäts"-Modus wählen, werden strengere Protokollaufbewahrungsrichtlinien (730 Tage) und detailliertere Zustimmungsverwaltung (Einzelauswahl statt Paketgenehmigung) automatisch aktiviert.

Missverständnis 3: "Mehrsprachige Websites erhöhen das Sicherheitsrisiko". Ganz im Gegenteil: Das System aktiviert für arabische, russische und andere nicht-lateinische Sprachseiten spezielle Zeichensatzfilter, die UTF-8-Codierungsangriffe blockieren. Dieses Modul wurde vollständig mit OWASP ZAP v4.5.2 gescannt, mit einer Schwachstellenerkennungsrate von 0.

Für Projektmanager und Wartungspersonal bietet das System ein "Sicherheitsdashboard", das täglich automatisch PDF-Berichte mit 17 Indikatoren generiert (wie Anzahl nicht autorisierter Zugriffsversuche, Schlüsselrotationsabschlussrate, PIA-Ablaufwarnungen) und per E-Mail an angegebene Betriebs-E-Mails sendet.

5. Fazit: Sicherheit als bestimmender Wachstumsfaktor

Datensicherheitsgrenzen sind nicht der Endpunkt der technischen Compliance, sondern der Ausgangspunkt des Kundenvertrauens. Durch den dreischichtigen Isolationsmechanismus verwandelt das EasyStore AI-Website-System die abstrakten Klauseln der GDPR und des "Persönlichen Informationsschutzgesetzes" in überprüfbare, auditierbare und lieferbare technische Fakten. Ob es sich um mehrsprachige eigenständige Websites für Außenhandelsunternehmen in Zhejiang oder um Automobilmarkenportale für den Nahen Osten handelt, das System kann Sicherheitsstandards bieten, die ihrem Geschäftsradius entsprechen.

Derzeit unterstützt dieser Mechanismus bereits 2.300 Kunden bei der Bestätigung durch EU-Kundensorgfaltsprüfungen (CDD) und chinesische Class-2-Äquivalenzbewertungen. Wenn Sie auf der Suche nach einem Partner für grenzüberschreitende Website-Projekte sind, der sowohl AI-Funktionalität als auch rechtliche Gewissheit bietet, kontaktieren Sie bitte sofort einen EasyStore-Lösungsberater, um ein maßgeschneidertes Datensicherheitsdokument und eine PIA-Umsetzungsroadmap zu erhalten.

Verwandte Artikel

![Außenhandel-Bestellboom! Yiyingbao AI zeitgesteuerte Erstellung + präzise Kundengewinnung über FB, der vollautomatische Betriebsmodus ist gestartet! Außenhandel-Bestellboom! Yiyingbao AI zeitgesteuerte Erstellung + präzise Kundengewinnung über FB, der vollautomatische Betriebsmodus ist gestartet!]() Außenhandel-Bestellboom! Yiyingbao AI zeitgesteuerte Erstellung + präzise Kundengewinnung über FB, der vollautomatische Betriebsmodus ist gestartet!

Außenhandel-Bestellboom! Yiyingbao AI zeitgesteuerte Erstellung + präzise Kundengewinnung über FB, der vollautomatische Betriebsmodus ist gestartet!![Außenhandelswerbung ist ein tiefes Wasser – lass nicht zu, dass dein hart verdientes Geld als Lehrgeld an „selbsternannte Experten“ geht Außenhandelswerbung ist ein tiefes Wasser – lass nicht zu, dass dein hart verdientes Geld als Lehrgeld an „selbsternannte Experten“ geht]() Außenhandelswerbung ist ein tiefes Wasser – lass nicht zu, dass dein hart verdientes Geld als Lehrgeld an „selbsternannte Experten“ geht

Außenhandelswerbung ist ein tiefes Wasser – lass nicht zu, dass dein hart verdientes Geld als Lehrgeld an „selbsternannte Experten“ geht![Mit einem persönlichen Account auf Facebook werben? Die Zielgruppe lässt sich gar nicht präzise finden! Mit einem persönlichen Account auf Facebook werben? Die Zielgruppe lässt sich gar nicht präzise finden!]() Mit einem persönlichen Account auf Facebook werben? Die Zielgruppe lässt sich gar nicht präzise finden!

Mit einem persönlichen Account auf Facebook werben? Die Zielgruppe lässt sich gar nicht präzise finden!

Verwandte Produkte