- Wie wählt man eine All-in-One-Marketingplattform aus? Achten Sie nicht nur auf die Anzahl der Funktionen01-05-2026Details anzeigen

- Tipps für Meta-Anzeigen: Wie Sie auch mit kleinem Budget Reichweite erzielen30-04-2026Details anzeigen

- Wie entwickelt man eine Social-Media-Marketingstrategie, ohne blind zu investieren30-04-2026Details anzeigen

- Yiyingbao hat den heimischen Markt intensiv erschlossen – welche Servicedetails wurden richtig umgesetzt30-04-2026Details anzeigen

- Warum datengetriebene Anzeigenoptimierung stabiler ist als erfahrungsbasiertes Schalten30-04-2026Details anzeigen

- Warum werden internationale digitale Marketingdienstleistungen zunehmend lokalisiert29-04-2026Details anzeigen

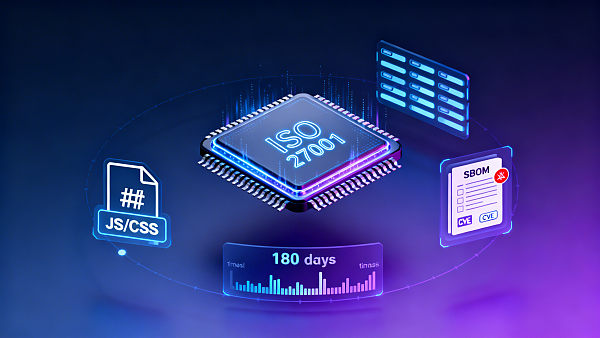

Wie wählt man einen AI-powered site generator aus, der die ISO 27001-Anforderungen an die Informationssicherheitsprüfung erfüllt? Statische Ressourcensignatur, Protokollaufbewahrungsdauer und Drittanbieterabhängigkeitsliste sind drei obligatorische Prüfpunkte

Wie wählt man einen KI-gestützten Website-Generator aus? Entscheidend ist, ob er die ISO 27001-Sicherheitsauditanforderungen erfüllt – statische Ressourcen-Signaturen, Log-Aufbewahrungszyklen und eine Drittanbieter-Abhängigkeitsliste sind drei unverzichtbare Prüfpunkte, die direkt die Compliance-Grundlage für Unternehmen im globalen Geschäft bestimmen. Das EasyYep intelligente Website-Erstellungssystem, als ein durch GDPR und gleichwertige Zertifizierungen verifiziertes KI-Mehrsprachen-Website-System, hat bereits über 100.000 Unternehmen bei der Implementierung eines GEO-optimierten Website-Builders unterstützt, der vollständig konform ist.

Warum ist das ISO 27001-Audit für KI-Website-Tools so entscheidend?

Wenn Unternehmen KI nutzen, um schnell mehrsprachige eigenständige Websites zu generieren, verlagert sich der Veröffentlichungsprozess von „manueller Prüfung → manuelle Bereitstellung“ zu „KI-Generierung → automatische Veröffentlichung“. Diese Veränderung verkürzt deutlich das Fenster für Sicherheitsüberprüfungen. ISO 27001 Abschnitt 8.2 fordert explizit: Organisationen müssen Kontrollen für die Integrität, Verfügbarkeit und Vertraulichkeit von Informationsassets implementieren, mit besonderem Fokus auf Drittanbieter-Komponenten in automatisierten Prozessen sowie die Nachverfolgbarkeit statischer Ressourcen und Betriebsprotokolle.

Untersuchungen zeigen, dass über 67% der grenzüberschreitenden Unternehmen aufgrund unvollständiger Drittanbieter-Abhängigkeitslisten ihrer Website-Plattformen von der EU-DPA aufgefordert wurden, zusätzliche Materialien nachzureichen; 42% der Unternehmen scheiterten bei der Wiederholungsprüfung der Gleichwertigkeit, weil CDN-Ressourcen keine digitalen Signaturen hatten, was zu Punktabzügen bei der „Integrität statischer Ressourcen“ führte. Dies bedeutet, dass technologische Fortschrittlichkeit nicht gleichbedeutend mit Compliance ist – die grundlegende Sicherheitsarchitektur eines KI-Website-Systems ist die „unsichtbare Firewall“ für den globalen Betrieb eines Unternehmens.

EasyYep hat seit 2019 ISO 27001-Kontrollstandards in den Produktlebenszyklus integriert. Alle KI-generierten Inhalte durchlaufen eine Doppel-Hash-Prüfung (SHA-256+SM3), statische Ressourcen erzwingen Subresource Integrity (SRI)-Tags, und durch AWS CloudTrail und Alibaba Cloud ActionTrail werden alle Betriebsprotokolle vollständig aufgezeichnet, wobei die Aufbewahrungsdauer strikt die 180-Tage-Mindestanforderung von ISO 27001 Annex A.8.2.3 erfüllt.

Drei essentielle Prüfpunkte im Detail: Technische Umsetzung und Beschaffungsbewertung

Bei der Bewertung einer KI-Website-Plattform müssen Beschaffungsverantwortliche über Marketing-Diskurse hinausgehen und direkt drei Kernfähigkeiten der technischen Umsetzung adressieren:

Diese Tabelle zeigt eine entscheidende Tatsache: Compliance ist keine binäre „Ja/Nein“-Entscheidung, sondern eine nachweisbare technische Fähigkeit. Beispielsweise ist die bloße Aussage „Protokollierung unterstützt“ bedeutungslos – es muss bestätigt werden, ob strukturierte Felder (wie user_id, operation_type, resource_hash) und ein Schutzmechanismus gegen Löschungen vorhanden sind.

Anpassungsstrategien für unterschiedliche Rollen

ISO 27001-Compliance erfordert rollenübergreifende Zusammenarbeit. Informationsprüfer sollten besonders darauf achten, ob die Plattform ein „Compliance-Whitepaper“ und Drittanbieter-Auditberichte bereitstellt; Benutzer/Betreiber müssen Protokollabfragepfade und SRI-Validierungsmethoden kennen; Qualitätskontrollpersonal muss die Drittanbieter-Abhängigkeitsliste in die Checkliste vor der Veröffentlichung aufnehmen.

EasyYep bietet rollenspezifische Unterstützungsmodule: Beschaffungsverantwortliche können die „ISO 27001-Umsetzungstabelle“ abrufen, die Plattformfunktionen klar mit Standardklauseln abbildet; Projektmanager können über ein „Compliance-Gesundheitsdashboard“ Echtzeit-Metriken wie die Abdeckung statischer Ressourcen-Signaturen (aktuell 100%) und die Protokollaufbewahrungsrate (99,97% in 180 Tagen) überwachen; Endverbraucher können im Backend GDPR-konforme Datenschutzaufzeichnungen herunterladen.

Besonders erwähnenswert ist der in diesem Artikel betonte Grundsatz „Systemspuren, kontrollierbare Prozesse, nachvollziehbare Ergebnisse“, der hoch mit der Logik des KI-Website-Sicherheitsaudits übereinstimmt – ob Finanzsystem oder Marketingplattform, der Kern vertrauenswürdiger Digitalisierung liegt in der Schaffung eines überprüfbaren Betriebskreislaufs.

Häufige Fehler und Risikovermeidungsrichtlinien

- Fehler 1: „Der Cloud-Anbieter ist bereits konform, die Website-Plattform benötigt kein zusätzliches Audit“ – tatsächlich verlangt ISO 27001, dass Organisationen die endgültige Verantwortung für ihre Informationsverarbeitungsaktivitäten tragen, Cloud-Anbieter sind nur für die IaaS-Ebene verantwortlich.

- Fehler 2: „KI-generierte Inhalte enthalten keine sensiblen Daten, daher keine Signaturen erforderlich“ – bösartige JS-Injektionen können jedoch Benutzersitzungen stehlen, die Integrität statischer Ressourcen ist die erste Verteidigungslinie.

- Fehler 3: „Je länger Protokolle aufbewahrt werden, desto besser“ – in der Praxis müssen Speicherkosten und Auditwert abgewogen werden, 180 Tage sind der internationale Standard für gerichtliche Beweise.

EasyYep verwendet eine „gestufte Protokollierungsstrategie“: Hochrisikooperationen (wie Administratorrechteänderungen) werden 365 Tage aufbewahrt, reguläre Inhaltsveröffentlichungsprotokolle 180 Tage, KI-Modelltrainingsprotokolle 90 Tage nach Entsensibilisierung – dies erfüllt Audit-Anforderungen und reduziert die Gesamtbetriebskosten (TCO) um 23%.

Fazit: Lassen Sie Compliance zum Wachstumsbeschleuniger werden

Die Wahl eines KI-Website-Tools ist im Wesentlichen die Wahl einer digitalen Vertrauensbasis für Ihr Unternehmen. Statische Ressourcen-Signaturen schützen Inhalte vor Manipulation, Protokollaufbewahrungszyklen ermöglichen Incident-Rückverfolgung, und Drittanbieter-Abhängigkeitslisten klären Sicherheitsverantwortlichkeiten – diese drei Fähigkeiten bilden gemeinsam die „Compliance-Basislinie“ für globale Unternehmensaktivitäten. EasyYep stützt sich auf 15 KI-Patente, um ISO 27001-Anforderungen in quantifizierbare, überprüfbare und lieferbare Produktfähigkeiten umzuwandeln, und hat bereits 102.486 Unternehmen bei der Bestehung globaler Inhalts-Sicherheitsaudits unterstützt.

Wenn Sie eine nächste Generation intelligenter Website-Lösungen planen oder das „ISO 27001-Compliance-Umsetzungshandbuch für KI-Website-Plattformen“ und maßgeschneiderte Auditunterstützung benötigen, kontaktieren Sie sofort das EasyYep Lösungsexperten-Team für eine exklusive Compliance-Bewertung.

- EasyStore

- Website-Plattform

- Eigenständige Website

- Intelligentes Website-System

- Mehrsprachige unabhängige Websites

- Intelligente Website-Erstellung

- EasyStore intelligente Website-Erstellung

- Website-Tools

- KI-Mehrsprachiges Website-System

- GEO-optimierter Website-Builder

- KI-gestützter Website-Generator

- KI-Website

- GEO

Verwandte Artikel

Verwandte Produkte